Oferecido por

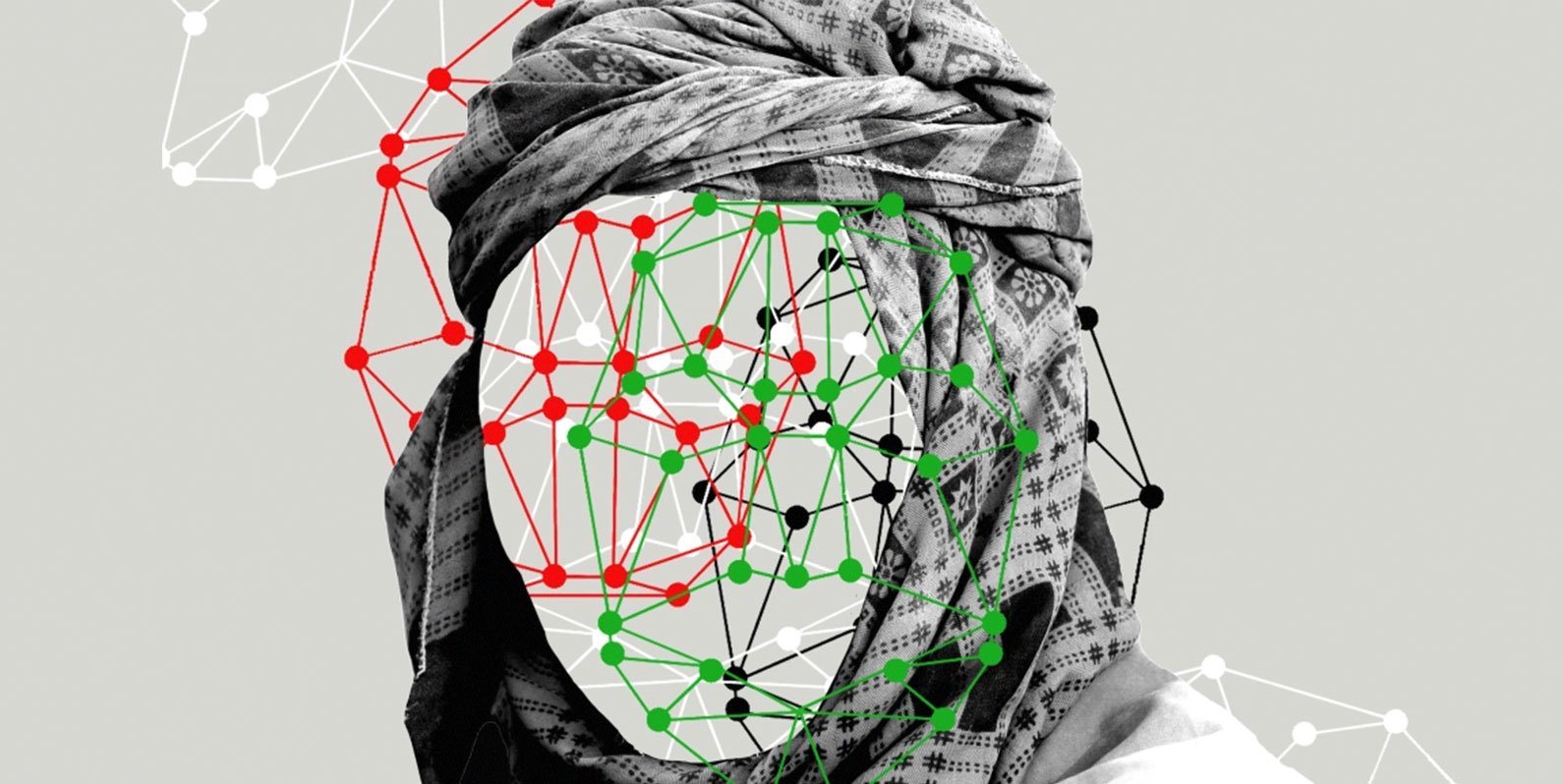

Quando o Talibã ocupou o Afeganistão em meados de agosto, declarando o fim de duas décadas de guerra, rapidamente circularam reportagens de que eles também haviam capturado dispositivos biométricos militares dos EUA usados para coletar dados como registros da íris, impressões digitais e imagens faciais. Alguns temiam que os aparelhos, conhecidos como HIIDE, pudessem ser usados para ajudar a identificar os afegãos que haviam apoiado as forças da coligação.

De acordo com especialistas que falaram com a MIT Technology Review americana, no entanto, esses dispositivos fornecem apenas acesso limitado a dados biométricos, que são mantidos remotamente em servidores seguros. Mas nossa matéria mostra que há uma ameaça maior relacionada aos bancos de

dados do governo afegão contendo informações pessoais confidenciais que poderiam ser usadas para identificar milhões de pessoas em todo o país.

A MIT Technology Review americana conversou com duas pessoas familiarizadas com um desses sistemas, um banco de dados financiado pelos EUA conhecido pela sua sigla em inglês APPS, que significa Afghan Personnel and Pay System. Usado tanto pelo Ministério do Interior afegão quanto pelo Ministério da Defesa para pagar o exército nacional e a polícia, é indiscutivelmente o sistema mais sensível desse tipo no país, apresentando níveis extremos de detalhes sobre os funcionários de segurança e suas vastas redes. Concedemos anonimato às fontes para protegê-las contra possíveis represálias.

Iniciado em 2016 para reduzir a fraude de contracheque envolvendo identidades falsas, ou “soldados fantasmas”, o APPS contém cerca de meio milhão de registros sobre cada membro do Exército Nacional Afegão (ANA, pela sigla em inglês) e da Polícia Nacional Afegã (AUP, pela sigla em inglês), de acordo com estimativas de indivíduos familiarizados com o programa. Os dados são coletados “desde o dia em que eles se alistaram”, diz um indivíduo que trabalhou no sistema, “e permanecem para sempre, independentemente de estar ativos em serviço ou não”. Os registros poderiam ser atualizados, acrescentou, mas ele não tinha conhecimento de nenhuma política de exclusão ou retenção de dados, nem mesmo em situações de contingência, como a tomada de controle Talibã.

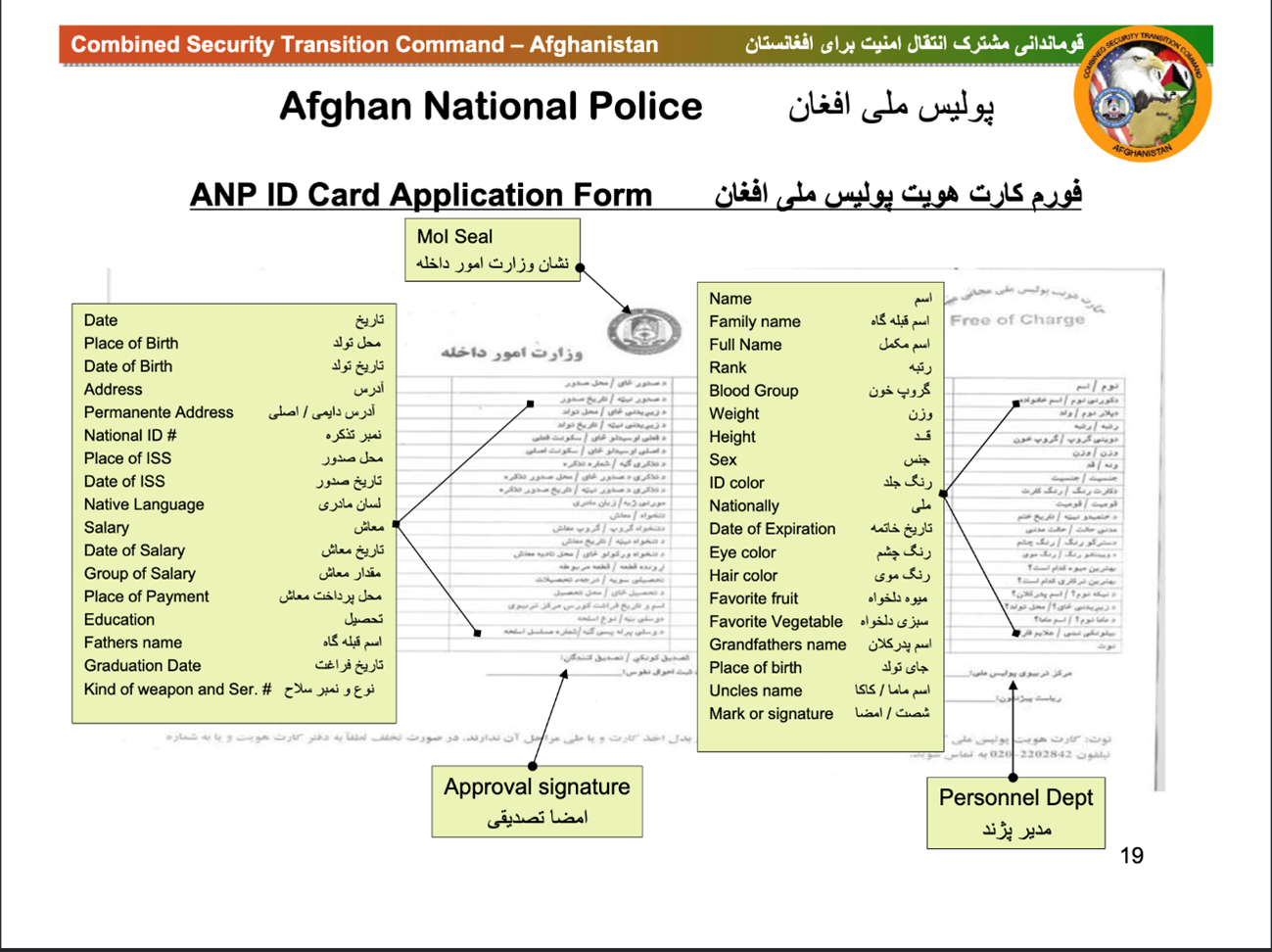

Uma apresentação sobre o processo de recrutamento da polícia do Comando Combinado de Transição de Segurança do Afeganistão (CSTC-A), da OTAN, mostra que um único formulário conseguiu coletar 36 tipos de dados. Nossas fontes dizem que cada perfil no sistema APPS contém, pelo menos, 40 campos de dados.

Isso inclui informações pessoais óbvias, como nome, data e local de nascimento, assim como um número de identificação exclusivo que conecta cada perfil a um perfil biométrico mantido pelo Ministério do Interior afegão.

Mas também contém detalhes sobre a especialidade militar e trajetória de carreira dos indivíduos, assim como dados relacionais confidenciais, como os nomes de seus pais, tios e avós e os nomes dos dois anciãos tribais para cada recruta, que serviram como fiadores para seu alistamento. Isso transforma o que era um simples catálogo digital em algo muito mais perigoso, de acordo com Ranjit Singh, um pós-doutorado do grupo de pesquisa sem fins lucrativos Data & Society, que estuda infraestruturas de dados e políticas públicas. Ele chama isso de uma espécie de “genealogia” de “conexões comunitárias” que está “colocando todas essas pessoas em risco”.

Um dos vários formulários de recrutamento policial que levantou 36 informações, incluindo dados sobre os candidatos e suas famílias, que incluíam detalhes como “fruta favorita” e “vegetal favorito”.

[Comando Combinado de Transição de Segurança – Afeganistão

Polícia Nacional Afegã (ANP)

Formulário de Solicitação de Cartão de Identidade

Selo Mol

Data

Local de nascimento

Data de nascimento

Endereço

Endereço Permanente

Identidade nacional #

Local de ISS

Data de ISS

Língua nativa

Salário

Data de pagamento do salário

Grupo de pagamento

Local de Pagamento

Educação

Nome do pai

Data de Graduação

Tipo de arma e número de série

Assinatura de aprovação

Nome

Sobrenome

Nome completo

Classificação

Grupo sanguíneo

Peso

Altura

Sexo

Cor ID

Nacionalidade

Data de expiração

Cor dos olhos

Cor de cabelo

Fruta favorita

Vegetal favorito

Nome do avô

Local de nascimento

Nome do tio

Marca de assinatura

Departamento de funcionários]

As informações também são de profundo valor militar, seja para os americanos, que ajudaram a construir os formulários, ou para o Talibã, que “busca as redes” dos apoiadores de seus oponentes, diz Annie Jacobsen, jornalista e autora de First Platoon: A Story of Modern War in the Age of Identity Dominance.

Mas nem todos os dados têm um uso tão claro. O formulário de Solicitação de Cartão de Identidade da Polícia Nacional Afegã (ANP, em inglês), por exemplo, também parece pedir as frutas e vegetais favoritos dos recrutas. O Gabinete do Secretário de Defesa encaminhou perguntas sobre esta informação ao Comando Central dos Estados Unidos, que não respondeu a uma solicitação de comentários sobre o que fazer com esses dados.

“Eu não ficaria surpreso se eles olhassem os bancos de dados e começassem a imprimir listas … e já estivessem procurando por ex-militares.”

Embora perguntar sobre frutas e vegetais possa parecer estranho em um formulário de recrutamento da polícia, ele indica o escopo das informações que estão sendo coletadas e, segundo Singh, aponta para duas questões importantes: Quais dados são legítimos coletar para atingir o propósito do estado? E o equilíbrio entre benefícios e desvantagens é apropriado?

No Afeganistão, onde as leis de privacidade de dados não foram escritas ou promulgadas até vários anos depois que os militares americanos e seus aliados começaram a coletar informações biométricas, essas perguntas nunca receberam respostas claras.

Os registros resultantes são extremamente detalhados.

“Se você acha que há algum dado que não coletamos, você está errado”, disse um dos indivíduos envolvidos.

Então ele se corrigiu: “Acho que não temos o nome das mães. Algumas pessoas não gostam de compartilhar o nome de suas mães em nossa cultura”.

Um medo crescente de represálias

O Talibã declarou publicamente que não realizará uma retaliação seletiva contra os afegãos que trabalharam com o governo anterior ou com as forças da coalizão. Mas suas ações, historicamente e desde a tomada do poder, não têm sido tranquilizadoras.

Em 24 de agosto, o Alto Comissariado das Nações Unidas para os Direitos Humanos (ACNUDH) disse em uma reunião especial do G7 que seu escritório havia recebido relatórios confiáveis de “execuções sumárias de civis e membros combatentes das forças de segurança nacional afegãs”.

“Eu não ficaria surpreso se eles olhassem os bancos de dados e começassem a imprimir listas … e já estivessem procurando por ex-militares”, disse um indivíduo familiarizado com o banco de dados.

Uma investigação da Amnistia Internacional descobriu que o Talibã torturou e massacrou nove homens da etnia Hazara depois de invadir a província de Ghazni no início de julho, enquanto em Cabul houve inúmeros relatos de membros do movimento indo de porta em porta para “registrar” indivíduos que trabalharam para o governo ou projetos financiados internacionalmente.

A biometria tem desempenhado um papel importante nessa atividade desde pelo menos 2016, de acordo com relatos da mídia local. Em um incidente amplamente divulgado daquele ano, os insurgentes emboscaram um ônibus a caminho de Kunduz e fizeram 200 passageiros reféns, matando 12, incluindo soldados locais do Exército Nacional Afegão que retornavam à sua base depois de visitar a família. Testemunhas informaram à polícia local da época que o Talibã usava algum tipo de scanner de impressão digital para verificar a identidade das pessoas.

Não está claro que tipos de dispositivos eram esses, ou se eram os mesmos usados pelas forças americanas para ajudar a estabelecer o “domínio da identidade”, o objetivo do Pentágono de saber quem eram as pessoas e o que elas fizeram.

As autoridades dos EUA estavam particularmente interessadas em rastrear indivíduos em uma tentativa de interromper redes de fabricantes de bombas, que se esquivaram com sucesso de sua detecção, enquanto dispositivos explosivos improvisados mortais causaram grande número de baixas entre as tropas americanas. Com dispositivos biométricos, os militares podiam reconhecer rostos, olhos e impressões digitais das pessoas, e usar esses dados únicos e imutáveis para conectar indivíduos como fabricantes de bombas a incidentes específicos. Os dados brutos tendiam a ser unidirecionais, saiam dos dispositivos até um banco de dados classificados do Departamento de Defesa (DOD, em inglês), enquanto as informações processáveis, como listas de pessoas para “ficar de olho”, eram baixadas de volta para os dispositivos.

Incidentes como o de Kunduz parecem sugerir que esses dispositivos podem acessar conjuntos de dados mais amplos, algo que o Ministério da Defesa afegão e as autoridades americanas negaram repetidamente.

“Os EUA tomaram medidas prudentes para garantir que dados confidenciais não caiam nas mãos do Talibã. Esses dados não correm o risco de uso indevido. Infelizmente, isso é tudo que posso dizer”, escreveu Eric Pahon, porta-voz do Departamento de Defesa, em uma declaração por e-mail logo após a publicação desta matéria.

“Eles também deveriam ter pensado em como protegê-lo.”

Mas Thomas Johnson, um professor pesquisador da Naval Postgraduate School em Monterey, Califórnia, fornece outra explicação possível para como o Talibã pode ter usado informações biométricas no ataque de Kunduz.

Em vez de obterem os dados diretamente dos dispositivos HIIDE, Johson disse à MIT Technology Review americana que possivelmente simpatizantes do Talibã em Cabul disponibilizaram bancos de dados de militares para os integrantes do movimento verificarem impressões digitais. Em outras palavras, mesmo em 2016, podem ter sido os bancos de dados, e não os próprios dispositivos, que representaram o maior risco.

Apesar de tudo, alguns habitantes locais estão convencidos de que a coleta de suas informações biométricas os colocou em perigo. Abdul Habib, 32, um ex-soldado do ANA que perdeu amigos no ataque a Kunduz, culpou o acesso a dados biométricos por suas mortes. Ele estava tão preocupado com a possibilidade de ser identificado pelos bancos de dados que deixou o exército, e a província de Kunduz, logo após o ataque ao ônibus.

Quando falou com a MIT Technology Review americana, pouco antes da queda de Cabul, Habib morava na capital há cinco anos e trabalhava no setor privado.

“Quando o novo sistema biométrico foi introduzido pela primeira vez, fiquei bem feliz”, disse ele. “Achei que era algo útil e que o exército se beneficiaria com isso, mas agora, olhando para trás, não acho que seja uma boa hora para implementar algo assim. Se eles estão fazendo um sistema desse tipo, eles também deveriam ter pensado em como protegê-lo.”

E mesmo em Cabul, ele acrescentou, não se sentia seguro: “Disseram a um colega que ‘vamos remover sua biometria do sistema’, mas, pelo que eu sei, uma vez salva, ela não pode ser removida”.

Quando falamos com ele pela última vez, pouco antes do prazo de retirada de 31 de agosto, quando dezenas de milhares de afegãos cercaram o Aeroporto Internacional Hamid Karzai em Cabul na tentativa de sair em um voo de evacuação, Habib disse que havia conseguido embarcar. Seus dados biométricos estavam comprometidos, mas com alguma sorte, ele estaria deixando o Afeganistão.

Que outros bancos de dados existem?

O APPS pode ser um dos sistemas mais problemáticos do Afeganistão, mas não é o único, nem mesmo o maior.

O governo afegão, com o apoio de seus financiadores internacionais, abraçou as possibilidades da identificação biométrica. A biometria iria “ajudar nossos parceiros afegãos a entender quem são seus cidadãos […] ajudar o Afeganistão a controlar suas fronteiras; e […] permitir que o GIRoA [o Governo da República Islâmica do Afeganistão] tenha ‘domínio da identidade’ ”, como afirmou um oficial militar americano em uma conferência de biometria de 2010 em Cabul.

Central para o esforço foi o banco de dados biométrico do Ministério do Interior, chamado de Sistema de Identificação Biométrica Automática Afegão (AABIS, em inglês), mas muitas vezes referido simplesmente como Centro de Biometria. O próprio AABIS foi modelado a partir do sistema biométrico altamente classificado do Departamento de Defesa, chamado Sistema de Identificação Biométrica Automática, que ajudou a identificar alvos para ataques de drones.

De acordo com o livro de Jacobsen, a AABIS pretendia cobrir 80% da população afegã até 2012, ou cadastrar cerca de 25 milhões de pessoas no sistema. Não há informações publicamente disponíveis sobre quantos registros este banco de dados contém agora. O administrador do banco de dados e os funcionários do Departamento de Defesa dos EUA não responderam aos pedidos de comentários da MIT Technology Review americana. No entanto, um valor não confirmado do perfil do LinkedIn de seu administrador de programa com sede nos Estados Unidos estima 8,1 milhões de registros.

O AABIS foi amplamente usado de várias maneiras pelo governo anterior do Afeganistão. As inscrições para empregos e funções governamentais na maioria dos projetos exigiam uma verificação biométrica do sistema MOI para garantir que os candidatos não tinham antecedentes criminais ou terroristas. Verificações biométricas também foram exigidas para os pedidos de passaporte, identidade nacional, carteira de motorista e até para registros para o exame de admissão à faculdade do país.

Outro banco de dados, um pouco menor que o AABIS, foi conectado ao “e-tazkira”, a carteira de identidade nacional eletrônica do país. Quando o governo caiu, tinha cerca de 6,2 milhões de inscrições em andamento, de acordo com a Autoridade Nacional de Estatísticas e Informações, embora não esteja claro quantos inscritos já haviam cadastrado dados biométricos.

A biometria também foi usada, ou pelo menos divulgada, por outros departamentos do governo. A Comissão Eleitoral Independente usou scanners biométricos na tentativa de evitar a fraude eleitoral durante as eleições parlamentares de 2019, com resultados questionáveis. Em 2020, o Ministério do Comércio e Indústrias anunciou que iria coletar dados biométricos daqueles que estavam registrando novas empresas.

Apesar do grande número de sistemas, eles nunca estiveram totalmente conectados um ao outro. Uma auditoria de agosto de 2019 pelos Estados Unidos descobriu que, apesar dos US$ 38 milhões gastos até o momento, o APPS não atingiu muitos de seus objetivos: a biometria ainda não estava integrada diretamente em seus arquivos pessoais, apenas vinculada pelo número biométrico exclusivo. O sistema também não se conectou diretamente a outros sistemas de computador do governo afegão, como o do Ministério das Finanças, que enviava os salários. O APPS também contava com processos de entrada manual de dados, disse a auditoria, o que permitiu espaço para erro humano ou manipulação.

Um problema global

O Afeganistão não é o único país a adotar a biometria. Muitos países estão preocupados com os chamados “beneficiários fantasmas”, identidades falsas que são usadas para coletar ilegalmente salários ou outros fundos. Prevenir tal fraude é uma justificativa comum para sistemas biométricos, diz Amba Kak, diretora de políticas e programas globais do instituto AI Now e especialista legal em sistemas biométricos.

“É muito fácil descrever sistemas [APPS] como excepcionais”, diz Kak, que coeditou um livro sobre políticas biométricas globais. Eles “parecem ter muita continuidade em experiências globais” quando se trata da biometria.

“A identificação biométrica como o único meio eficiente de identificação legal é … falha e um pouco perigosa.” Amber Kak, AI Now

É amplamente reconhecido que ter documentos de identificação legais é um direito, mas “confundir a identificação biométrica como o único meio eficiente de identificação legal”, diz ela, é “falho e um pouco perigoso”.

Kak questiona se a biometria, em vez de medidas políticas, é a solução certa para a fraude e acrescenta que muitas vezes “não são baseadas em evidências”.

Mas, impulsionado em grande parte pelos objetivos militares dos EUA e financiamento internacional, o lançamento de tais tecnologias no Afeganistão tem sido agressivo. Mesmo que o APPS e outros bancos de dados ainda não tenham atingido o nível de função pretendido, eles ainda contêm muitos terabytes de dados sobre cidadãos afegãos que o Talibã pode explorar.

“Domínio da identidade”, mas por quem?

O crescente alarme sobre os dispositivos biométricos e bancos de dados deixados para trás, e as vastas quantidades de outros dados sobre a vida cotidiana no Afeganistão, não interrompeu a coleta de dados confidenciais das pessoas nas duas semanas entre a entrada do Taliban em Cabul e a retirada oficial das forças americanas.

Desta vez, os dados estão sendo coletados principalmente por voluntários bem-intencionados em formulários e planilhas do Google desprotegidos, ressaltando o fato de que as lições sobre segurança de dados ainda não foram aprendidas, ou que devem ser reaprendidas por todos os grupos envolvidos.

Singh diz que a questão sobre o que acontece com os dados durante conflitos ou colapsos governamentais precisa receber mais atenção. “Não levamos isso a sério”, diz ele, “mas devemos, especialmente nessas áreas dilaceradas pela guerra, onde as informações podem ser usadas para criar muitos estragos”.

Kak, o pesquisador de leis biométricas, sugere que talvez a melhor maneira de proteger dados confidenciais seria se “esses tipos de infraestruturas [de dados] […] não fossem construídas em primeiro lugar”.

Para Jacobsen, a autora e jornalista, é irônico que a obsessão do Departamento de Defesa dos Estados Unidos em usar dados para estabelecer a identidade possa

ajudar o Talibã a alcançar sua própria versão do domínio da identidade. “É o medo sobre o que o Talibã está fazendo”, diz ela.

No final das contas, alguns especialistas dizem que o fato de os bancos de dados do governo afegão não serem muito interoperáveis pode, na verdade, ser uma salvação em caso de o Talibã tentar usar os dados. “Suspeito que o APPS ainda não funcione tão bem, o que provavelmente é algo bom tendo em mente os eventos recentes”, disse em um e-mail Dan Grazier, um veterano que trabalha no grupo de vigilância Project on Government Oversight.

Mas para aqueles cadastrados no banco de dados APPS, que podem ter até mesmo membros de sua família caçados pelo talibã, é menos um caso irônico e mais uma traição.

“Os militares afegãos confiaram em seus parceiros internacionais, incluindo e liderados pelos EUA, para construir um sistema como este”, disse um dos indivíduos familiarizados com o sistema. “E agora esse banco de dados será usado como a [nova] arma do governo”.

Este artigo foi atualizado com comentários do Departamento de Defesa. Em uma versão anterior deste artigo, uma fonte indicou que não havia política de exclusão ou retenção de dados; ele esclareceu que não tinha conhecimento de tal política. A história foi atualizada para refletir isso.